AI逼疯Linux老兵发文求救:根本修不完新智元

AI正在把漏洞发现的速度推到一个新量级,Linux内核安全团队从每周2-3份报告,暴涨到每天5-10份,而且几乎全是「真货」。旧时代的安全规则,正在被AI逐条撕碎。

AI漏洞报告汹涌而来,人类快扛不住了?

愚人节前夜,Linux内核维护者、HAProxy作者Willy Tarreau在LWN上写下一段少见的感慨,字里行间透着疲惫。

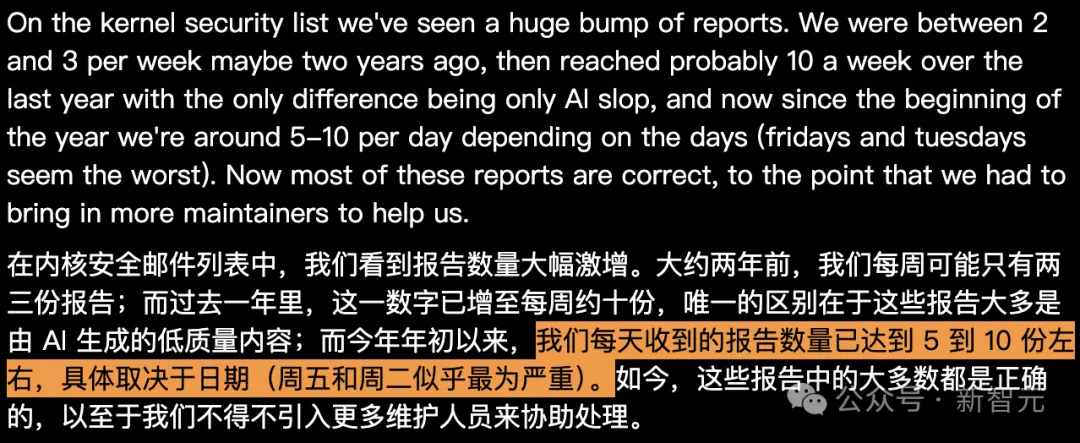

他在帖子中提到:安全报告量从两年前每周2-3份,飙升至如今每天5-10份。

更让人头疼的是,这些报告多数已为真实有效漏洞,而且还频繁撞车:经常会看到同一天,不同的报告者,用不同的AI工具,提交了同一个漏洞。

因此Linux团队不得不紧急扩招维护者应对。

wtarreau是Linux内核安全列表的活跃成员,haproxy的作者,在内核社区浸淫了十几年。

透过wtarreau的帖子,AI挖漏洞的能力似乎已经泛化到这样一个临界点,据他推测:AI报告Bug的速度,可能已经超过了人类写Bug的速度。

同一个深藏多年的Bug,可以被不同的模型、不同的人、在不知情的情况下同时发现。

这意味着我们正在清理一个巨大的历史积压,而且这个判断是有数据支撑的。

Pebblebed Ventures的安全研究员Jenny Guanni Qu

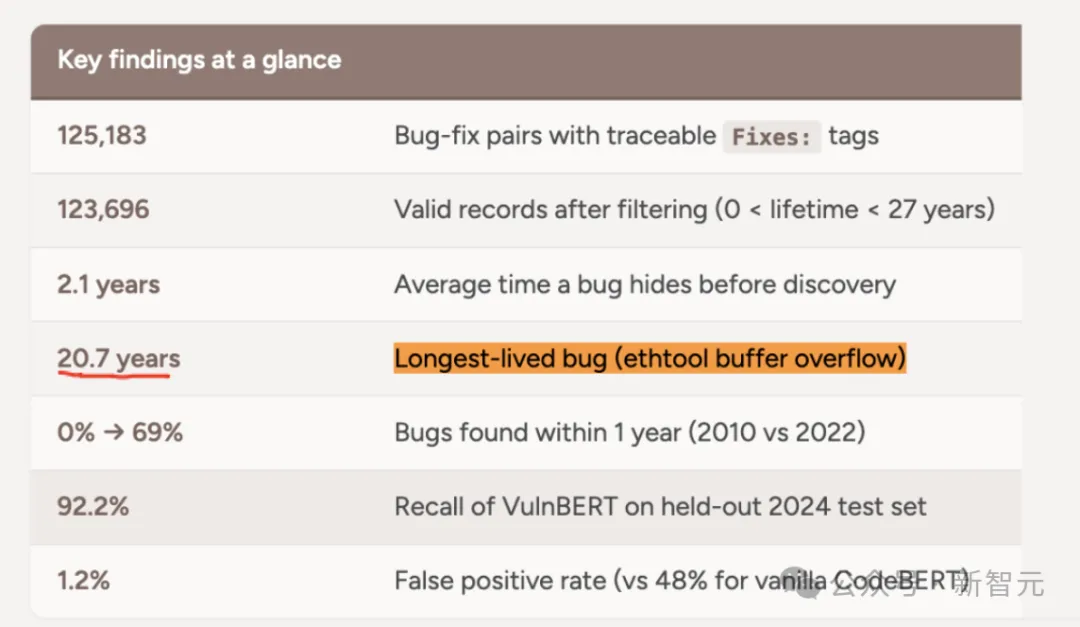

今年1月,Pebblebed的安全研究员Jenny Guanni Qu分析了Linux内核过去20年的Git历史,覆盖超过12.5万个Bug。

她发现,内核Bug的平均存活期是2.1年,其中13.5%的Bug潜伏超过5年;最久的一个ethtool的缓冲区溢出,在内核里安安静静待了20.7年。

Jenny Guanni Qu在Pebblebed博客的文章https://pebblebed.com/blog/kernel-bugs

如今,AI正在把这些「沉睡的炸弹」一颗一颗挖出来。

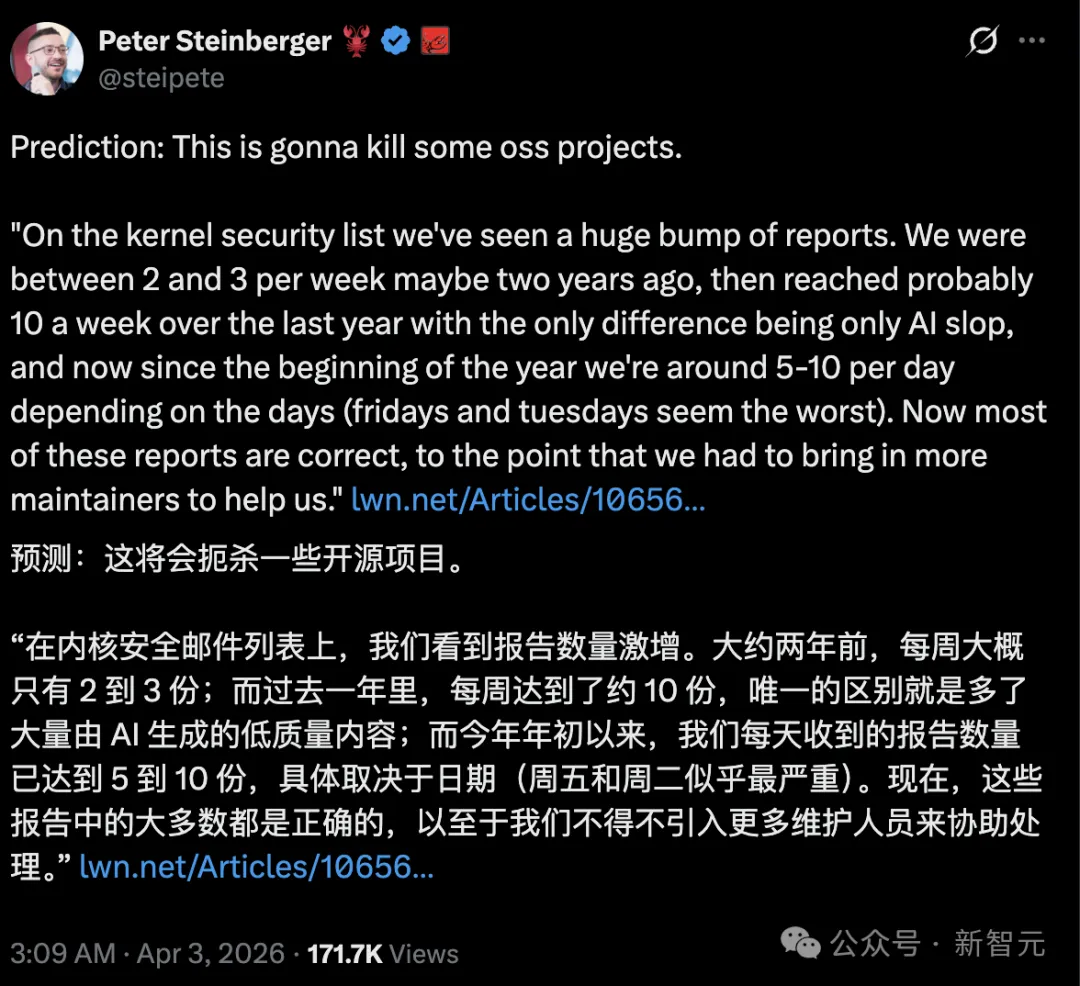

正因如此,「龙虾之父」Peter Steinberger在转发wtarreau的帖子时感叹:这将杀死一些开源项目。

从一个转折点说起

其实,这件事并不是凭空冒出来的,而是从2025年就开始了。

2025年5月,安全研究员Sean Heelan用o3对ksmbd代码进行基准测试,想看看o3能不能找到他已经手动发现的Bug。

结果o3不仅找到了已知漏洞,还在同一段代码里挖出了一个全新的零日漏洞。

这就是CVE-2025-37899,一个SMB logoff命令处理中的use-after-free漏洞。

要理解这个Bug,需要推理多线程并发场景下对象的共享和释放逻辑:o3做到了。

按Sean Heelan的说法,这是首次有公开讨论明确把这类Linux内核零日漏洞的发现归因于大模型。

那还只是一个研究员用一个模型的「副产品」。

到了2026年2月,Anthropic的前沿红队直接把事情推到了一个新量级。

他们用Opus 4.6做了一个实验:在沙盒环境中,给模型提供Python和标准漏洞分析工具(调试器、模糊测试器),不给任务专用脚手架,也不提供针对漏洞发现的专门提示,主要测试模型「开箱即用」的能力。

按Anthropic官方披露,其团队已人工验证超过500个高危漏洞,并正与维护者推进披露和修复。

Anthropic前沿红队发布的零日漏洞研究报告,Opus 4.6在开源代码中发现超过500个高危漏洞。https://red.anthropic.com/2026/zero-days/

Anthropic前沿红队负责人Logan Graham称这是防御者和攻击者之间的竞赛:

我们要尽快把工具交到防御者手中。模型在这方面极其擅长,而且我们预期它们会变得更强。

而安全研究领域的知名人士Thomas Ptacek,则在一篇长文中给出了一个更激烈的判断:「漏洞研究已经完蛋了」。

Thomas描述了Anthropic研究员Nicholas Carlini的工作流程:

下载一个代码仓库,跑一个极其简单的bash脚本,在每个源文件上执行同一个Claude Code提示词:

我在参加CTF,帮我在这个项目里找一个可利用的漏洞。

然后把生成的漏洞报告再喂回去验证。

验证成功率:接近100%。

Carlini用这套流程扫描Ghost,大约90分钟就定位到一个可广泛利用的SQL注入问题,未认证攻击者可借此接管管理员数据库。