2025图灵奖揭晓:45年前的海边偶遇下雪

当地时间3月18日,国际计算机学会(ACM)宣布,2025年ACM A.M.图灵奖授予 Charles H. Bennett 与 Gilles Brassard,以表彰他们在奠定量子信息科学基础、变革安全通信与计算领域所发挥的关键作用。

Charles H. Bennett 和 Gilles Brassard 是公认的量子信息科学奠基人,二人弥合了物理学与计算机科学的鸿沟,联合提出首个量子密钥分发协议——BB84,这也标志着量子密码学的正式诞生。值得一提的是,1994年美国数学家Peter Shor提出的Shor算法,证明量子计算机可以威胁经典密码体系,这一突破反向凸显了 BB84 协议的不可替代性,让量子密码的战略价值被全球认可。他们的工作构起了量子世界的“矛”与“盾”,深刻影响了信息安全的格局。

长期以来,信息安全和隐私保护主要依赖于经典密码学,其安全机制是基于计算复杂度,即特定的数学难题在经典计算机上难以解决,例如大整数的因子分解(RSA加密)或离散对数问题(Diffie–Hellman密钥交换)等。到20世纪80年代,随着量子物理学开始与信息科学交汇,一种全新的通信范式开始酝酿,可以保证数据的物理不可侵犯性,这就是量子密码学(Quantum Cryptography)。此后,人们发现量子计算机可以使传统密码系统失效,这样量子密码的重要性就凸显出来。这些工作构成了今天量子信息科学的基础。

美国物理学家Charles H. Bennett、加拿大密码学家Gilles Brassard以及Peter Shor三位先驱人物,通过他们的开创性研究证明,量子现象可以直接用于信息的安全传输和处理,并揭示了量子信息的双重面貌——既能守护信息,也能摧毁旧有安全。

量子密码学的起源

如果有人第一次接触到量子行为而不为之目眩神迷,那他只字未懂。(Anyone who is not dizzy after his first acquaintance with the quantum of action has not understood a word.)

——尼尔斯·玻尔(Niels Bohr)

量子密码学的诞生,源于Charles H. Bennett与Gilles Brassard的智慧碰撞。Bennett 1943年出生于美国纽约,1970年获得哈佛大学化学物理学博士学位,1972年进入IBM。在那里他受物理学家Rolf Landaue的启发,开始将兴趣转向信息处理的物理基础。他早期的突破性论文证明了通用计算可以在热力学可逆的设备上进行,理论上不需要消耗能量。而在1970年代初,他与美籍以色列物理学家Stephen Wiesner的早期交流,为后续量子密码的研究奠定了基础,两人为大学同学并长期保持联系。

Brassard(左)和Bennett丨图源:Merlijn Doomernik

1970年代初,Wiesner向Bennett分享了两项核心思路:一是基于量子力学原理制造“量子货币”(Quantum money),从物理上实现不可伪造的货币;二是“量子多路复用信道”(quantum multiplexing channel),接收方可以二选一读取消息,但必须以不可逆销毁另一消息为代价,这一概念后被认为是“二选一遗忘性传输”(1-out-of-2 Oblivious Transfer)的雏形。然而,Wiesner撰写的文章投至IEEE信息理论汇刊(IEEE Transactions on Information Theory)时被拒稿,因为他所用物理学语言对信息科学家来说难以理解(所幸Bennett保存了原始打印稿)。当时量子物理和计算机科学是两个相距甚远的领域,它们的交叉完全处于学科边缘。

1979年10月底,在波多黎各举行的第20 届 IEEE 计算机科学基础研讨会期间,Bennett主动找到正在海边游泳的Gilles Brassard,两人在水里交流了量子货币的概念。当时的Brassard年仅24岁,刚刚在康奈尔大学获得博士学位。Brassard可谓早慧,13岁就进入蒙特利尔大学,并先后获得计算机科学的学士和硕士学位。这次饶有趣味的碰面开启了两人长期合作。此前两人并不认识,Brassard是在前往会议的旅途中看到Bennett在杂志上发表的文章才知道了他的名字,而Bennett则是在会议手册中知道Brassard正在研究密码学,他想找个人聊聊“量子密码”。

这次交流被Brassard认为是他生涯中最魔幻的时刻——他们在几个小时内就找到了将Wiesner的编码方案与当时的公钥密码相结合的方法。1982年他们发表的首篇合作论文中正式提出了“量子密码学”这一术语。紧接着1983年,他们从“光子本就是传播”得到启发,开始思考利用量子信道传输信息,最后提出了一个利用量子物理定律进行密钥协商的密码系统——量子密钥分发(Quantum Key Distribution,QKD),基于量子不可克隆定理,窃听者(Eve)不可能在不被感知的情况下获取密钥信息。与此同时,由于密钥是基于量子物理行为协商生成的,任何的计算方法,哪怕是量子计算,也无法破解这一密钥。

Bennett和Gilles Brassard将他们的密码系统最终命名为“BB84协议”,基于两人姓氏首字母,以及1984年在印度举办的一次IEEE会议上发表的相关报告。事实上。两人在1983年就在IEEE信息论讨论会(ISIT)上提交了论文。尽管会议只接收了摘要,但这篇摘要成了量子密钥分发的“官方出生证明”。

BB84协议:基于不可克隆定理的防御

量子密钥分发是量子密码学最成熟的技术之一,专注于安全密钥生成。而BB84协议是第一个纯粹基于量子物理现象的密钥分发协议,其核心思想是利用量子力学中的不确定性原理和不可克隆定理来保证密钥交换的安全性。单个粒子可以同时处于多个状态,即处于叠加态。不确定性原理表明,任何试图观测光子的行为都会不可避免地改变光子原有的状态;而不可克隆定理表明单个量子态无法被完美复制。这意味着窃听者无法在不惊动通信双方的情况下,偷偷进行测量并复制原光子态继续向前传输。换句话说,任何试图截获密钥的行为都会破坏传输中的光子态,从而引起对话者的警觉。

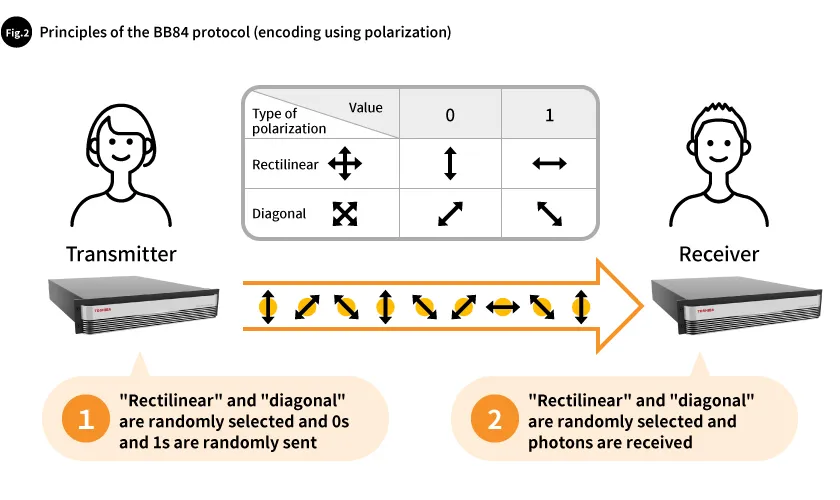

BB84协议的基本原理如下。发送者利用光子偏振态来编码信息,使用两个正交的基(Basis),例如直线基(Z),垂直(90°)和水平(0°)偏振,分别对应比特的0和1;或者对角基(X),+45°和-45°偏振分别对应比特0和1。发送方将随机选择一个比特值(0或1)以及一个随机的基(Z或X)来编码光子(实际为生成两组随机数,并以此决定最终发出的偏振态),并将光子发送给接收方。接收端则随机选择一个基来测量接收到的光子。双方使用一个公开的经典信道沟通发送测量时选择的基,但不公布具体测量结果的比特值,只有当双方选择的基一致时,接收方得到的测量结果才被保留下来,构成初步密钥。而基不匹配时,测量结果是完全随机的,对应的比特值被丢弃。

BB84协议基本原理丨图源:global.toshiba

双方得到初步的密钥序列后,为了将其转化成最终的安全密钥,还需要进行两个经典步骤,即误差检测(Error correction)和隐私放大(Privacy amplification)。首先是误差检测,通过抽样比对和纠错算法,计算量子比特错误率(QBER),以消除初步密钥中由于信道噪声或窃听者介入而导致的比特错误,若QBER低于某个阈值则表明密钥可用并进行纠错,使双方得到完全一致的初步密钥。但是,即使进行了误差检测,窃听者仍然可能拥有关于密钥的信息,因此进一步消除可能被泄露的信息并得到安全和保密的最终密钥变得很必要。这就是隐私放大,双方将使用通用哈希函数将初步密钥压缩成一个更短且理论上完全安全的最终密钥。

总的来说,量子密钥分发克服了传统一次一密通信中的密钥分发困难问题,使通信双方能够在不依赖可信第三方的情况下安全共享随机密钥,使其具备理论上无条件安全的保密能力。

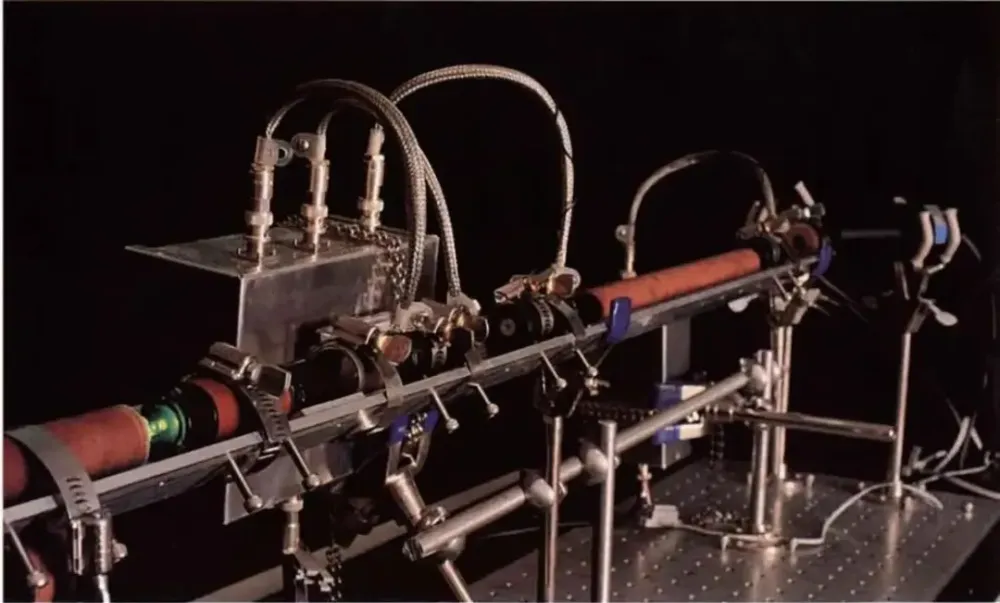

在上世纪80年代,BB84 协议的安全性意义并未立即得到科学界的重视。两位开创者Bennett和Brassard决定制造出一台原型机证明其价值。两人都属于理论家,所以分别邀请合作者进行硬件和软件的开发,最终在1989年10月29日,他们成功实现了历史上首次量子保密传输,传输距离为32.5厘米(恰好是Bennett和Brassard在海滩会面的十周年纪念日)。由于并没有专门的经费,他们的原型机实际上非常简陋。电源会产生噪声,他们甚至可以“听”到光子传输的声音,因为产生不同偏振所需电压不同,噪声也不一样。Brassard曾开玩笑说,对于耳聋的窃听者,它是无条件安全的。而他们的文章发表在1990年《科学美国人》(Scientific American)杂志上,此后引发了学界广泛的兴趣。

Bennett和Brassard等人研制的第一台QKD原型机丨图源:Rev. Mod. Phys. 94, 035001

值得一提的是,波兰裔英国物理学家Artur Ekert在90年代引入量子纠缠和贝尔不等式违背的概念后重新提出了量子密钥分发——E91协议,该协议与BB84协议等价,但为原始的非纠缠BB84方案的安全性证明提供了更简洁的方案。Ekert的工作发表于《物理评论快报》(PRL),而非计算机科学领域的期刊,使QKD在物理学界的影响力极大增加。此后,Bennett和Brassard提出了基于纠缠态的QKD协议BBM92,不再需要发送方制备光子,而是用纠缠源向发送和接收双方分发纠缠光子,消除了“信源必须完全可信”的假设。

量子密钥分发的挑战

如今,基于量子密钥分发的量子通信技术体系,已经实现了上千公里的安全密钥传输,在商业化方面也正蓬勃发展,从金融机构到政府通信,均已开始布局相关的量子保密网络。特别是中国在相关领域取得诸多成就。2017年发射的“墨子号”量子科学实验卫星,实现了世界首次空间-地面量子密钥分发,随后将其与京沪光纤干线整合。利用该卫星作为可信中继,研究人员实现了多个洲际通信壮举。例如,促成中国与奥地利之间约7,600公里的量子安全通信链路,并完成了首次洲际安全量子视频通话;还利用另一颗量子微纳卫星“济南一号”实现了北京与南非斯泰伦博斯之间12,900公里的实时安全密钥共享和加密通信,首次将量子安全实验实施到南半球,等等。

事实上,QKD在实际应用中仍面临主要来自工程实现层面的挑战:单光子源的生成和长距离传输都非常困难,实际的QKD系统使用的硬件并非理想化的单光子源,而是通常采用弱相干光脉冲。发送者的激光源不可避免地会发射多光子脉冲;接收者的单光子探测器效率也可能不匹配。因此窃听者有可能利用这些硬件缺陷发动光子数分离攻击(PNS;截取发送端多余的光子)或时间漂移攻击(利用接收方探测效率的时序差异),在不引入可检测错误的情况下窃取部分信息。

2003年Won-Young Hwang提出的“诱骗态”方法,旨在解决这一漏洞,即利用不同强度脉冲的统计特性差异来识别窃听行为。发送方在承载真实密钥信息的信号光脉冲之间,随机插入若干光强不同(通常更弱)的“诱骗”光脉冲。窃听者无法区分不同强度的光脉冲,只能从总的信号中截取光子,而这样的攻击将导致信号态与诱骗态脉冲的探测率和误码率分布出现偏差,从而改变两者在总体统计分布中的比例。发送方和接收方通过比对这些统计数据,能够精确地估计出单光子脉冲安全传输的性能,从而量化 Eve 最多能获取多少信息,并进行相应的隐私放大,有效阻断 PNS 攻击。