苹果防线全线血崩:Mythos五天攻破最强硬件新智元

就在刚刚,苹果这座「永不陷落的堡垒」被打穿了!

为了守护全球20亿台活跃设备的绝对安全,库克在库比蒂诺总部深处,秘密进行了长达五年的「军备竞赛」。

这项被命名为MIE(内存完整性强制执行)的技术,是苹果耗资数十亿美元、集结数千名顶尖工程师、从芯片底层重构硬件架构的终极成果。

内存损坏漏洞,是困扰了iOS和macOS数十年的头号杀手,这座堡垒专门为它而造。

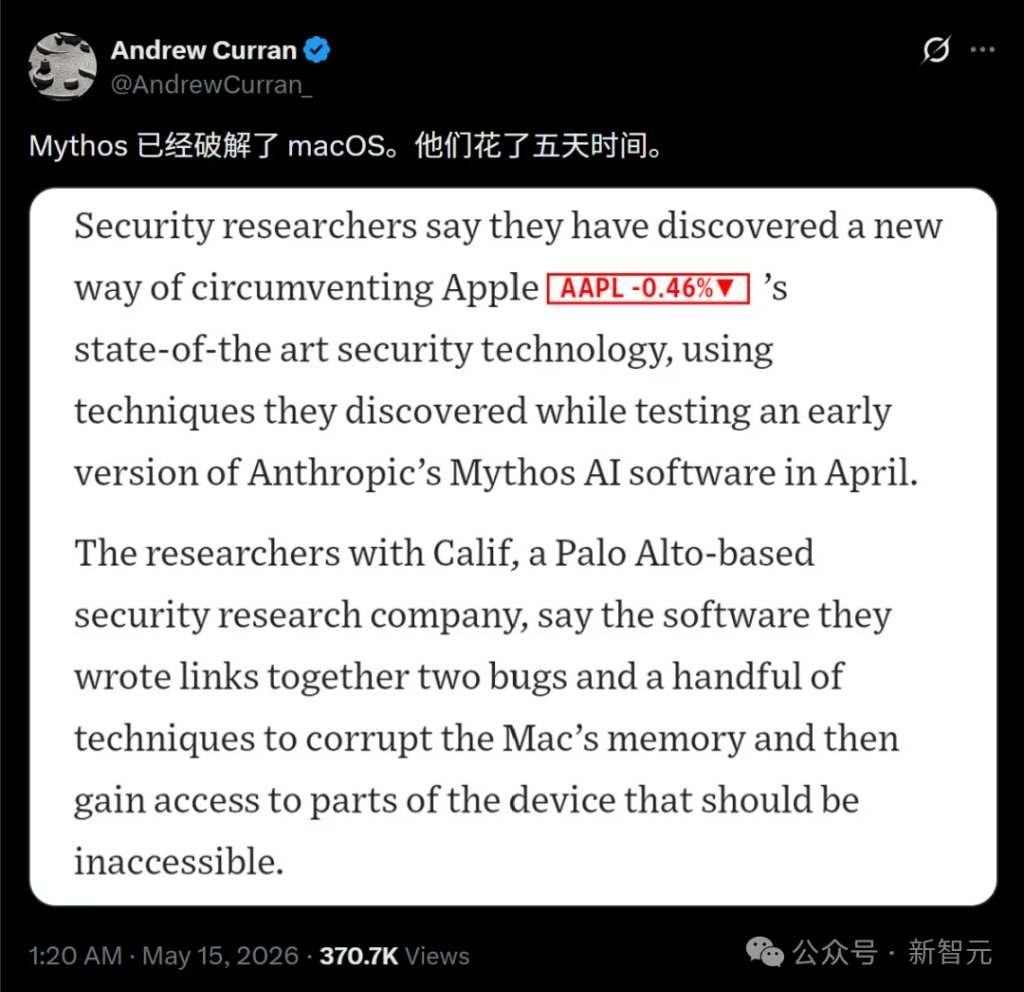

然而,2026年4月,这座耗时五年筑起的宏伟防线,在短短120小时内,全线崩塌了!

而「炸穿」这座堡垒的,仅仅是由三个人组成的人类工程师小队,以及Claude Mythos。五年的工程,在5天内被攻陷。

这一天,被安全界称为网络安全的「奥本海默时刻」!

AI,已经掌握了从物理层面瓦解人类最强防线的「核密码」。

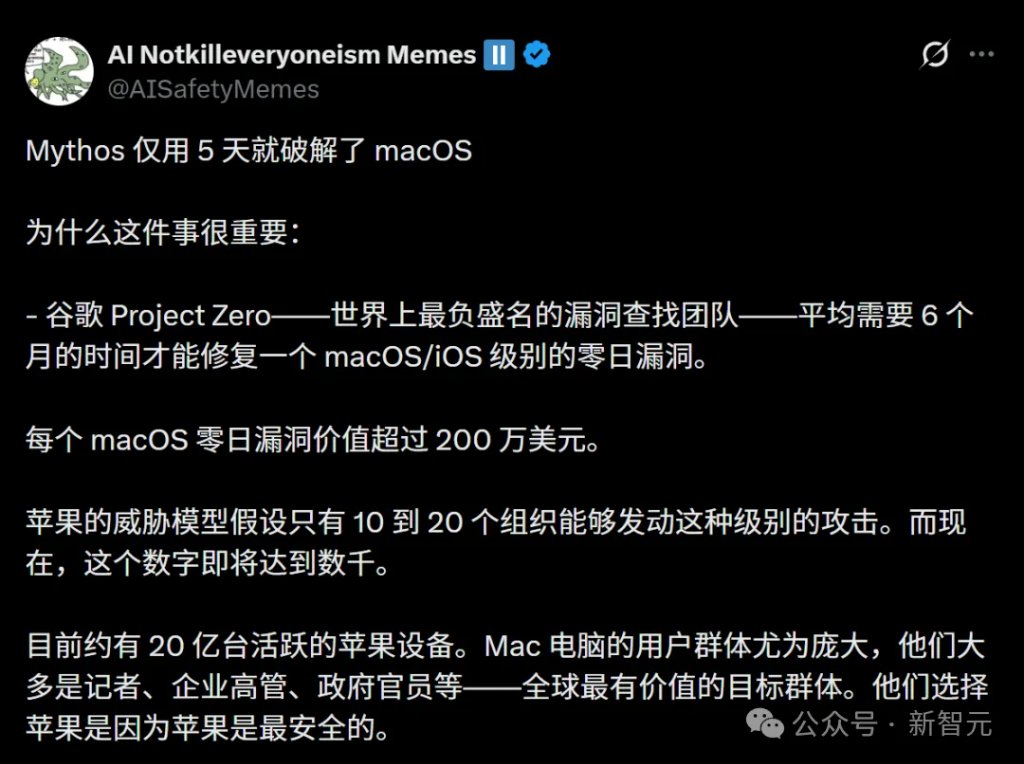

如今,全球有20亿台活跃苹果设备。Mac用户群体尤其特殊——记者、企业高管、政府官员,全球最高价值的目标人群。

他们选苹果,就是因为苹果最安全。

如果「最安全」的含义正在被AI重写,这20亿台设备的风险敞口,会变成什么样?

苹果的五年赌注 投入十亿美元,打造移动金库

这周,Palo Alto安全公司Calif的研究员Bruce Dang和Thai Duong直接开车去了Apple Park,当面递上一份55页报告。

报告显示:他们在M5芯片上完成了第一个公开的macOS内核内存损坏漏洞利用,苹果宣称能阻断所有已知exploit链的终极防线MIE——被绕过了。

配合他们完成这件事的AI,就是Anthropic的Mythos Preview。

作为对比,Google Project Zero——全球最负盛名的漏洞猎人团队——处理同级别的macOS零日漏洞,平均周期是6个月!

要理解这次攻破有多震撼,就得先了解苹果的盾牌有多厚。

长期以来,黑客入侵苹果系统的核心逻辑只有一条:内存损坏。通过制造溢出、利用残留内存,黑客可以像撬锁一样逐步获取系统最高权限。

几乎所有针对iPhone的高端攻击链,最后都要走「内存损坏漏洞」这条路。苹果的应对策略是:既然软件防不住,就把防线推到硬件里。

为了彻底堵死这条路,苹果在最新的M5芯片和A19芯片中,引入了划时代的MIE(Memory Integrity Enforcement)。

首先,它进行了物理层面的锁死。基于ARM的MTE技术,直接在芯片层面给每一块内存贴标签,任何非法访问在硬件层就被拦截。

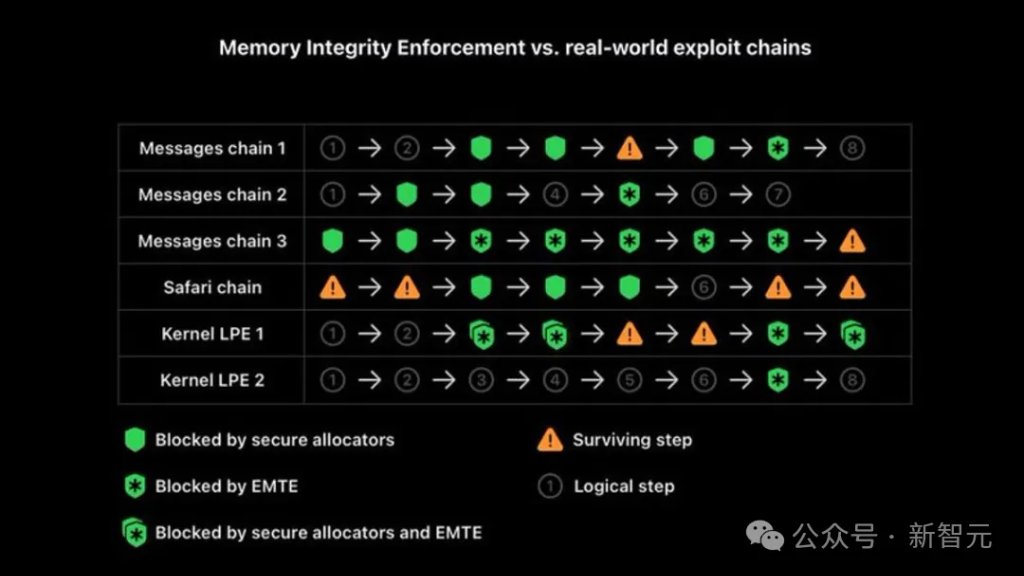

根据官方的说法,MIE能「打断所有已知的现代iOS公开exploit链」,包括此前泄露的Coruna和Darksword攻击工具包。

苹果内部认为,经过五年闭关的MIE是「史无前例的工程壮举」,足以让所有公开的内核漏洞利用程序瞬间失效!

在他们看来,这绝对是降维打击。

苹果的威胁模型曾悲观地假设,全世界可能只有10到20个顶级组织有能力挑战这套系统。

在苹果的设想中,MacBook不再只是生产力工具,它是一座移动的金库,装载着全球最有价值的CEO、记者和政府官员的秘密!

五年研发,整个芯片团队参与,投入以十亿美元为单位计,这是苹果对整个安全架构的一次重注。

偏偏,他们唯独算漏了一个变量:AI进化的速度。

五天「血洗」 AI黑客的闪电战

这场足以载入史册的对决,节奏快得令人窒息。

由顶级安全研究公司Calif组成的「拆迁队」,带着Anthropic研发的最新AI模型——Claude Mythos,向M5芯片发起了正面冲锋。

下面这个攻防时刻表,速度快到让人毛骨悚然。

4月25日,研究员Bruce Dang初步嗅探到M5内核中疑似存在的一丝缝隙。

4月27日,传奇黑客Dion Blazakis紧急加入,小队集结完毕,Mythos开始全功率运转,疯狂扫描底层代码。

5月1日,仅仅5天,一个名为「MAD Bugs」的漏洞链闭环就完成了。

结果令人惊叹:一个普通用户权限的程序,在搭载M5芯片、开启最高等级MIE防御的macOS上,瞬间夺取了Kernel(内核)最高权限!

这是史上第一个公开的、在M5硬件层面存活并完成绕过的内核漏洞。