谷歌把破解比特币的代码藏起来了玩机资讯

2026年3月30日,谷歌发了一篇论文,说他们找到了一条更高效的路径,能破解保护比特币的 256 位椭圆曲线密码——但论文里没有实际的攻击电路。

他们用了一个零知识证明发布。

意思是:我能证明我做到了,但我不告诉你怎么做的。

这个姿态本身,就说明了问题的严重性。

三个月,数字掉了一千倍

长久以来,「量子计算机会打破现代加密」这件事有共识,只是大家对时间线争议很大。

2022 年,微软估计破解 RSA-2048 需要超过 1000 万个量子比特。当时市场上最大的量子计算机才 100 多个量子比特。数字差距大到可以让人安心睡觉。

然后三篇论文,三个月。

2026 年 2 月,Iceberg Quantum:破解 RSA-2048 只需不到 10 万个量子比特。

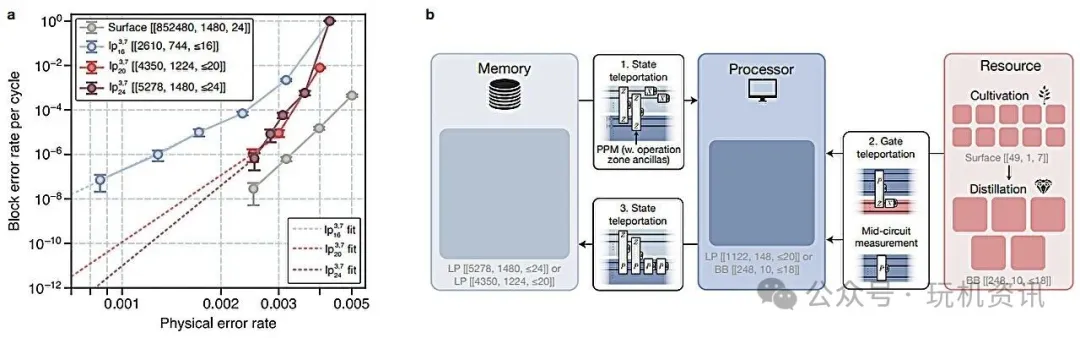

2026 年 3 月底,谷歌:破解 256 位椭圆曲线密码,需要不到 50 万个物理量子比特,运行 9 到 23 分钟。

2026 年 4 月 1 日,加州理工联合初创公司 Oratomic:只需 1 万个中性原子量子比特,就能跑破解加密的 Shor 算法。

三年前,「量子威胁」还需要千万级别的量子比特。现在,万级别。

图片来源:PostQuantum.com

加州理工的突破来自一个关键技术:用光镊(optical tweezers)排列中性原子,让量子比特能够跨越远距离直接连接。这带来了「高速率纠错码」——把每个逻辑量子比特消耗的物理量子比特,从约 1000 个压缩到约 5 个。

Oratomic 的 CEO Dolev Bluvstein 在论文发布后说了一句话:「是时候建造这些机器了。」

比特币签名是最脆弱的那块

量子攻击加密货币,靶心很具体:椭圆曲线数字签名(ECDSA)。

每次你用比特币钱包发起交易,钱包就会用私钥生成签名。量子计算机跑 Shor 算法,能从公开的签名反推出私钥——然后清空你的钱包。

谷歌的论文说,攻击 256 位椭圆曲线,不到 50 万个物理量子比特,9 分钟内完成。

目前谷歌最大的量子处理器有 105 个量子比特。距离 50 万,差了将近 5000 倍。

但这个差距,跟三年前比,已经缩短了 20 倍。

量子计算学者 Scott Aaronson 在博客里写道:「比特币签名等看起来容易受到量子攻击,且时间表比之前预期的要早得多。」

他顺便说了一句话让很多人不舒服:这两项进展不是愚人节玩笑。(他的博文发布时间是 2026 年 4 月 1 日。)

谷歌为什么把代码藏起来

谷歌选择不发布实际攻击电路,给出的理由是「负责任披露」。

他们参考的是 1940 年的一个先例:Frisch-Peierls 备忘录。当时两位物理学家计算出制造核弹所需的铀-235 用量远比预期少,直接把报告递给了英国军事情报部门,没有公开发表。

谷歌在发布前与美国政府协调,发布时附上了零知识证明——用密码学方式证明「我的电路有效」,但不展示电路本身。以太坊基金会、Coinbase、斯坦福的研究人员都参与了协调。

藏起代码,为的是争取那一两年的迁移窗口。

但密码学界的普遍判断是:即使令人不安,公开发表最终服务于公众利益——因为它逼着人们真正开始迁移到抗量子密码系统。

两边都有道理,谷歌选了保守的那边。

图片来源:phys.org / 加州理工学院

有人在收集你今天的密文

真正让人坐不住的不是「量子计算机将在某天打破加密」,而是一种叫「现在收集,以后解密」(Harvest Now, Decrypt Later)的攻击策略。

多国情报分析师警告,已有国家行为者在大规模抓取加密通信,存档备用——等待量子解密能力就绪之日。

你今天发出的加密消息,可能已经被某个档案柜收好了。

NIST 在 2024 年 8 月正式发布了三套后量子密码标准(ML-KEM、ML-DSA、SLH-DSA)。谷歌承诺 2029 年完成内部迁移。美国国家安全系统要求 2027 年之前,所有新采购必须符合后量子标准。

现实呢?目前全球只有 5% 的企业部署了量子安全加密。81% 的企业表示,自家的密码库和硬件安全模块还没准备好集成后量子算法。

图片来源:The Quantum Insider

从千万到一万

量子比特需求从千万级降到万级,用了不到四年。

加州理工实验室已经实现了 6100 个中性原子量子比特的阵列——离 1 万,差距已经不大。Dolev Bluvstein 说「是时候建造这些机器了」,不是在说未来,是在说今年。

你的比特币私钥、HTTPS 连接、过去十年所有加密通信——都是用同一套数学假设保护的。那套假设,第一次感受到了真实的力道。

有人把你今天的密文收好了,在等。

问题不是「会不会」,是「等到那一天你准备好了没有」。