Claude Code开源第一人,竟是华人辍学博士新智元

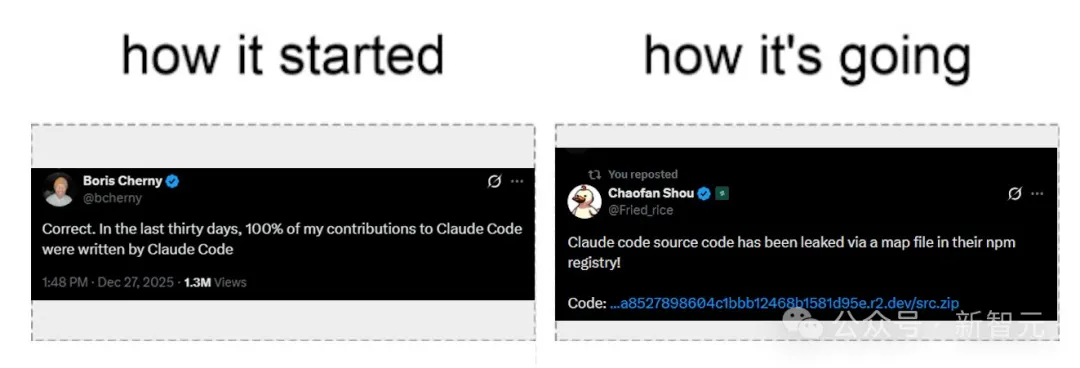

51万行Claude Code代码全网裸奔,背后泄密第一人竟是他。就在刚刚,CC之父回应来了:是人,不是Bun。

爆出Claude Code源码第一人,竟被全网扒出来了!

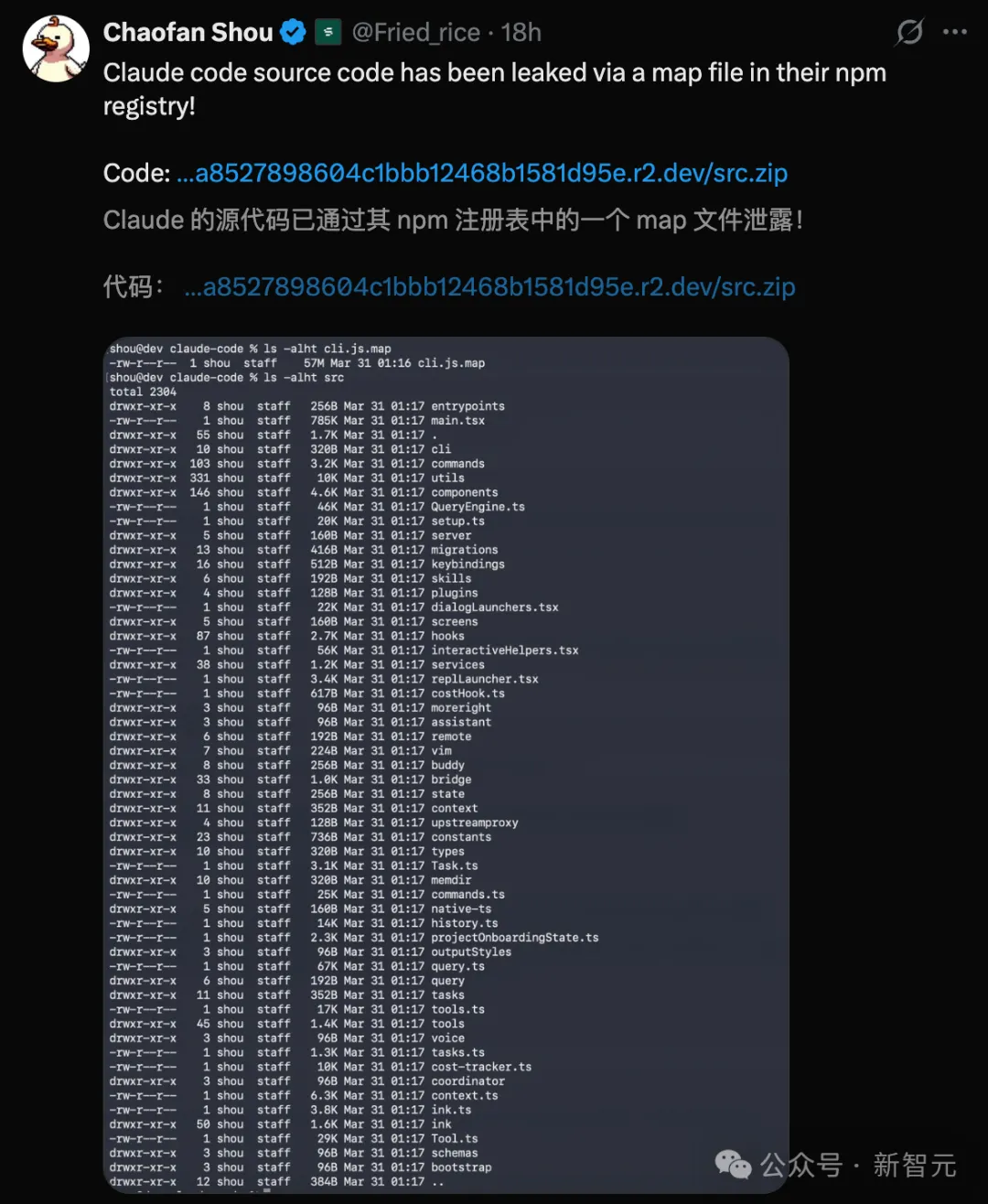

3月31日凌晨4点23分,安全研究员Chaofan Shou在X上甩出一句话——

Claude Code源代码通过npm注册表中的map文件泄露,并附上了下载链接。

至今,帖子发出不到24小时,引来2800万人围观,帖子下方的评论区彻底炸锅。

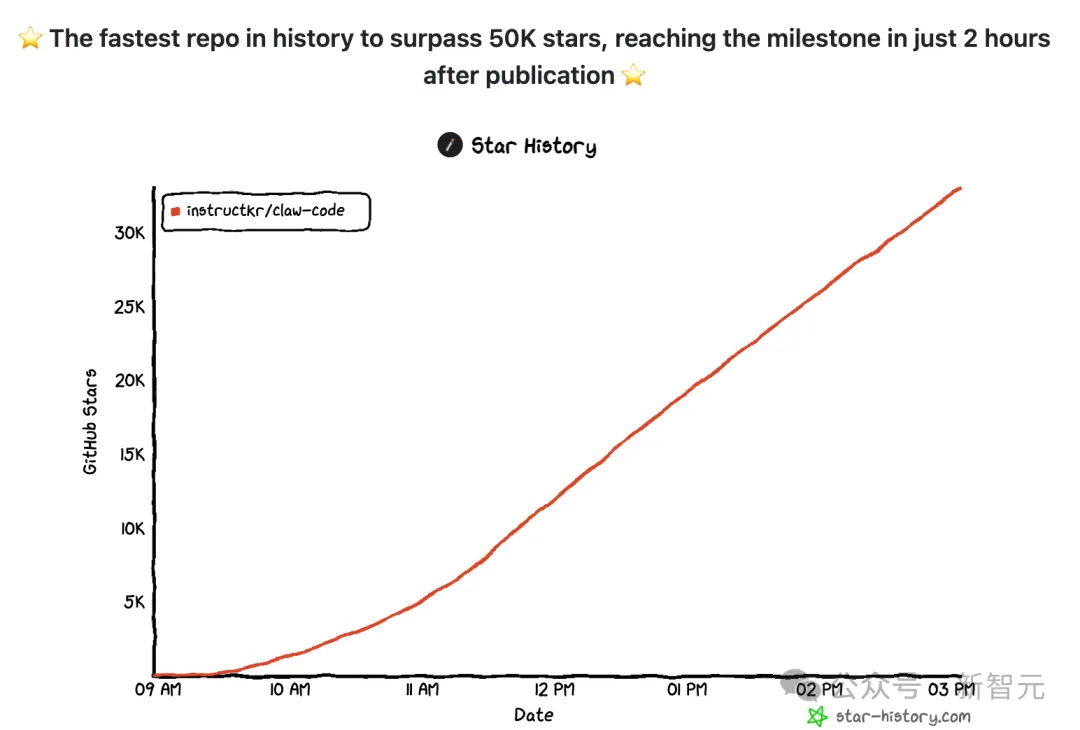

Sigrid Jin上传到GitHub上的镜像仓库被fork超7.7万次,速度之快,连OpenClaw都要让位。

51.2万行TypeScript代码、1900个源文件,Anthropic最赚钱的产品Claude Code,就这么在全网裸奔了。

而撕开这道口子的人,不是什么竞争对手的商业间谍,是一个简历上写着「退学」的华人安全研究员。

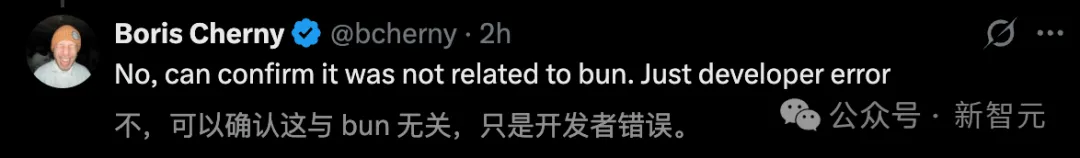

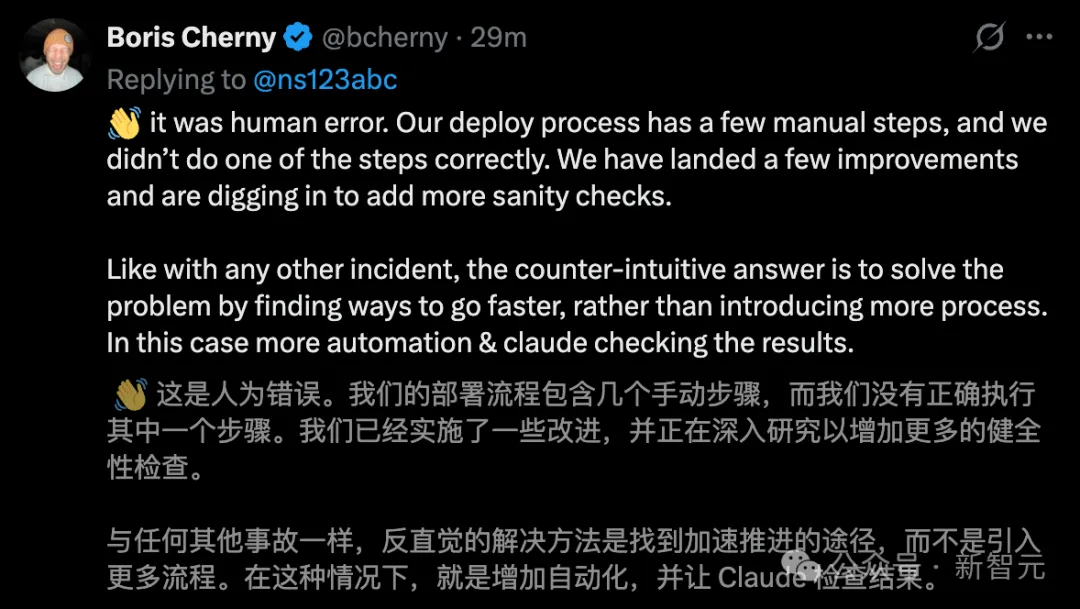

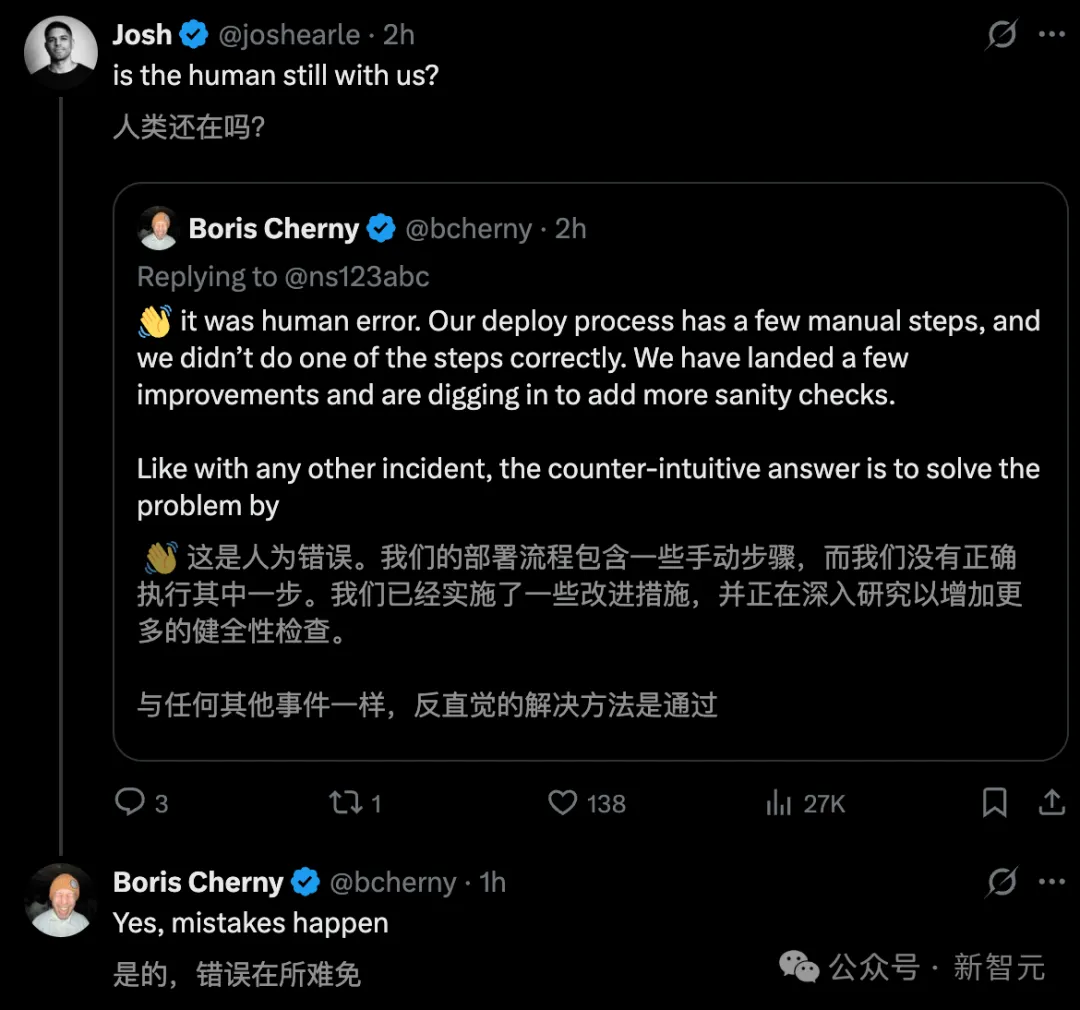

就在刚刚,针对这次重大泄露事故,Claude Code之父回应了——

与Bun漏洞无瓜,纯人为导致的泄露。

从他的「击杀清单」说起

扒光Anthropic的这个人,来头不小。

Chaofan Shou,现任Solayer软件工程师,此前是区块链安全公司FuzzLand的联合创始人兼CTO。

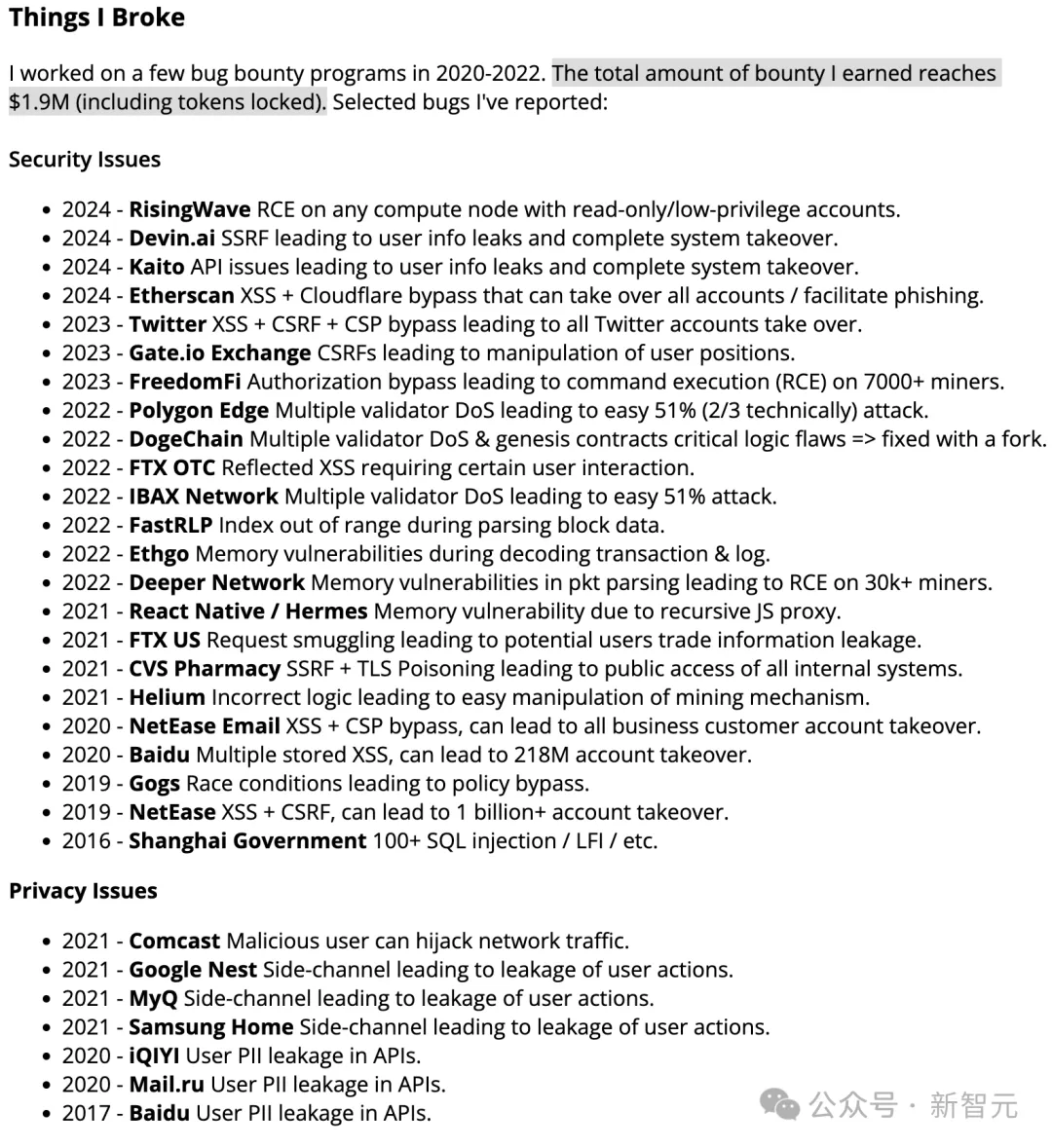

他的个人主页上有一个叫「Things I Broke」的栏目,密密麻麻排了三十多条记录,读起来像一份硅谷安全圈的「通缉名单」,只不过角色反过来了,被通缉的是那些漏洞。

Bug Bounty总收入,190万美元。

这份击杀清单里,最惊人的几笔是这样的。

2021年,CVS Pharmacy被他找到SSRF加TLS投毒,整个内部系统门户大开。

2023年,他发现Twitter存在XSS加CSRF加CSP绕过的组合漏洞,理论上可以接管全平台所有账户。

2024年,他的目标清单开始向AI圈蔓延。

先是AI编程工具Devin.ai,被他发现SSRF导致用户信息泄露和完整系统接管。然后是Etherscan,区块链世界最常用的浏览器,被他找到XSS加Cloudflare绕过,理论上能接管所有用户账号。

还有FTX、Polygon、DogeChain、Google Nest、三星智能家居……清单还在往下延伸。

伯克利博士辍学,自创业

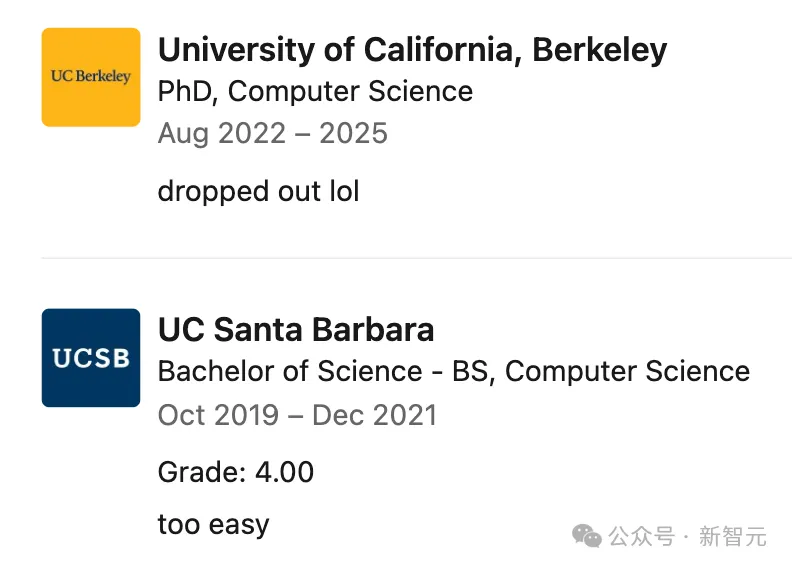

他的学术履历同样扎实。

本科毕业于UC Santa Barbara计算机科学专业,之后在Salesforce做安全工程师,负责静态分析工具和内网扫描服务。再之后去了区块链安全初创公司Veridise做创始工程师。

然后是UC Berkeley的博士,Sky Computing Lab,导师是程序分析领域的大牛Koushik Sen。

读了一阵,退学了。他自己在主页上写得很轻松,「but I dropped out :p」。