挖漏洞何必Mythos,国产智能体早跑通了量子位

手握最强大的模型Mythos,Anthropic却把它锁了起来。

原因是它能自主发现软件漏洞,而且发现得太多、太快,Anthropic觉得不安全,只开放给少数机构测试。

这件事在安全圈炸了锅。很多人开始第一次认真思考:AI规模化挖漏洞,到底意味着什么?

但有一家公司,对这个问题已经有了答案。

360集团自主研发的漏洞挖掘智能体,近日公开披露两项重大发现:

一个潜伏近5年的Windows内核提权漏洞(CVE-2026-24293);

一个潜伏整整8年的Office远程代码执行漏洞。

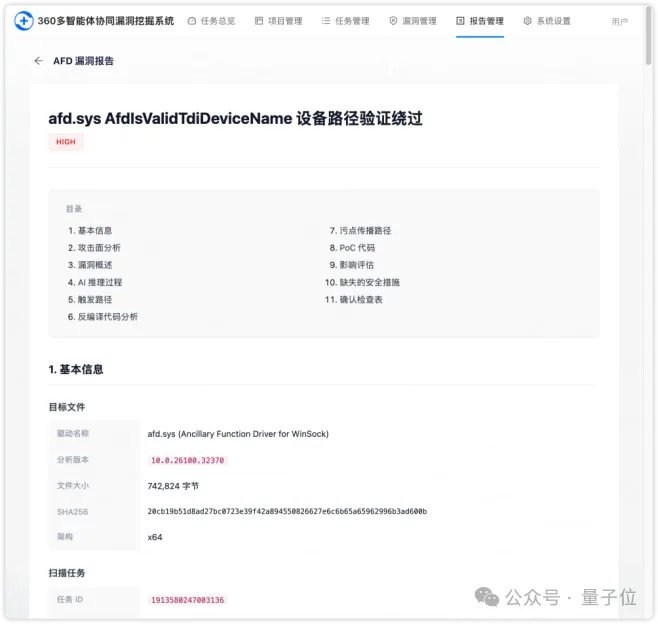

△360漏洞挖掘智能体自动化生成Windows内核提权漏洞(CVE-2026-24293)报告

两项漏洞合计影响全球超10亿用户,均已上报国家漏洞库完成修复,360为此获得了微软安全响应中心(MSRC)官方致谢。

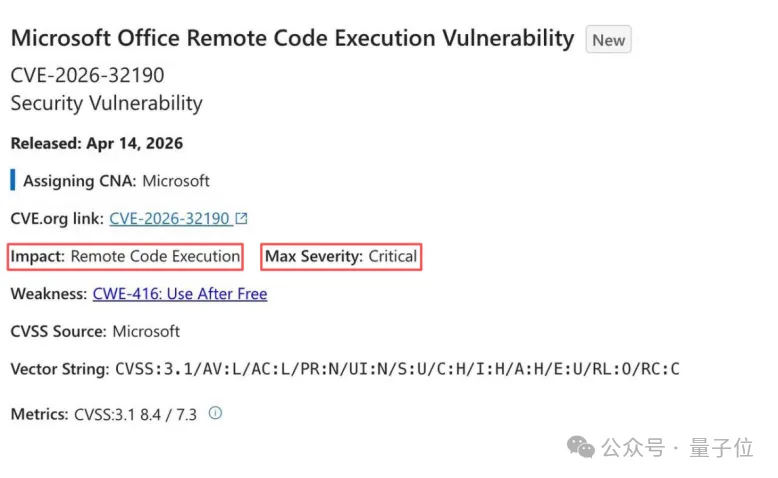

△360漏洞挖掘智能体发现Office远程代码执行漏洞获微软安全响应中心(MSRC)致谢

这也是我国首次公开披露,智能体已经能规模化发现基础软件核心漏洞的能力成果。

但这两个漏洞,还只是冰山一角……

这两个漏洞,到底有多危险

先说Windows内核提权漏洞。

「内核」这个词,外行听着模糊,安全圈的人一听就知道事儿大了。

内核是操作系统的心脏,管着内存分配、权限校验、进程调度,所有应用程序都运行在它的保护之下。

一旦这里出了漏洞,攻击者能做什么?获取系统最高权限,数据窃取、远程控制、系统瘫痪,全部在掌控之内。

而它潜伏近5年——这就意味着,在过去整整5年里,传统人工审计的方法对它「频频错过」。

那些依赖特征库、规则库、黑名单的防御体系,在它面前完全失效了。

攻击面也出奇的广:个人电脑、政企办公系统、关键基础设施,只要跑Windows,就在这颗定时炸弹的阴影下。

另一个Office远程代码执行漏洞,那也不是省油的灯。

它被评为Critical高危级别,潜伏达8年之久,是迄今已知潜伏时间最长的高危漏洞之一。

攻击路径也几乎无感:用户什么都不用点,只是打开一个Word文档、一个PPT,设备就可能被远程控制。

想想就头皮发麻……

更关键的问题在于,传统检测方式对这个漏洞长期未能有效识别。

那么360漏洞挖掘智能体,具体做了什么呢?

其实呢,挖漏洞这件事,对AI的能力要求远超普通的代码生成与理解。

它要求模型具备状态推理、路径规划、因果链分析等高阶认知能力,能够在不完整信息下进行多步骤的逻辑推演。

可以这么说,漏洞挖掘就是AI能力的极限测试场,是Agent高阶推理的「图灵测试」。

以Windows内核提权漏洞为例,360智能体对其进行了深度解析,利用了这类漏洞需要理解内存管理、权限模型、系统调度等底层机制。

这并非简单的模式匹配,而是在一个复杂的状态空间里做多层级的因果推理。

360智能体不仅发现这个异常点,而且完成了完整的「利用链构建与验证」——从「看见可疑代码」到「证明它真的能被攻击」。

发现一个可疑点是感知,把完整攻击路径还原出来并验证它真的可被利用,才是决策和行动。这也是为什么安全圈把它当成真正的能力标志来看。

更关键的是,这两个漏洞的定位,均在系统自动化运行中完成,全程无需人工介入。

在速度方面,传统顶级专家审计同等难度的漏洞,需要数月甚至数年。

当然,这也不是专家不够努力……是因为高价值漏洞本来就需要在代码里反复推理、验证、猜测,时间成本是刚性的。

但是360智能体直接把这个过程压缩至分钟级,那效率差就相当恐怖了——不是倍数级别,是数量级。

这也意味着,黑客的攻击时间窗口被极限压缩,全球十亿级用户的数字资产从根源上获得保障。

成本也同步打穿了。过去挖一个内核级0day,成本动辄数十万美元。

自动化批量挖掘之后,边际成本趋近于零,大规模常态化漏洞扫描从「行业愿景」变成了「持续运转的现实」。

360的技术路线:把310亿+攻击样本和顶级安全实战经验「蒸馏」进模型

360是怎么做到的?它和Mythos,走的是两条不同的路。

Mythos的核心是超大参数通用模型加持长上下文推理,靠强大的代码理解能力找漏洞,本质是「读代码猜漏洞」,属于实验室阶段的前沿探索。

360走了另一条路线:将20年攻防实战经验与多智能体协同架构相结合,构建一套「攻防经验蒸馏+智能体蜂群协同」的专家系统。

如果说Mythos证明了AI能「读懂」代码,360的智能体蜂群则证明了AI能「筑牢」系统。

这套蜂群体系是一套完整的多智能体协同作战体系,观察者智能体统一调度,自适应路由引擎根据项目画像动态分配任务。

流程大概是这样婶儿的:

攻击面分析智能体锁定入口;

AI代码审计智能体以大模型跨文件推理穿透数据流;

漏洞验证智能体自动生成利用代码并在隔离沙箱中复现确认;

报告生成智能体输出完整审计报告。

从代码接入到报告交付,标准化、自动化、全闭环。

理解代码,和懂得怎么攻守系统,是两件事。前者是智商,后者是在真实对抗环境里摸爬滚打出来的肌肉记忆。

360懂攻防逻辑、懂漏洞机理、懂攻击链,妥妥靠的是实战打赢。

那么360为何能做到这一点?其实也源于其深厚的经验积累和护城河。

360深耕网络安全20年,积累了300亿+攻击样本、亚洲第一白帽安全专家团队,以及国家级攻防演练的全周期数据。

把这些注入模型,不让模型「自学挖洞」,而是把顶级红队蓝队数十年的攻防经验、工具链和攻击逻辑直接「蒸馏」进智能体,让它拥有「顶级安全专家大脑」。

早年间,360骨子里已经具备了深厚的「安全基因」:

周鸿祎大学时期曾用三天发现校园计算中心的重大漏洞,老师非但没有惩罚,反而认可了他「用攻击发现问题才是真安全」的逻辑。

这是360从第一天起坚持攻防实战的底层基因。

而在西北工业大学遭美国NSA网络攻击事件中,360依托积累的攻击样本库,精准溯源出NSA旗下TAO部门使用的十余种网络武器,完整还原了国家级攻击链条。

那时,漏洞复现智能体的「雏形版」已经在实战中运转。

场景适配上,360与Mythos也走出了不同路径。Mythos深度适配西方主流系统,对国产软硬件和中文基础设施存在天然盲区。

360原生适配中国数字生态,覆盖国产操作系统、国产数据库、政务系统等核心领域。

驱动逻辑上,Mythos是「模型驱动」的路线,以超大参数量的通用模型为核心引擎,用长上下文推理能力去「读懂」代码,再从中发现漏洞的蛛丝马迹。

360走的则是「智能体工程化」路线,不押注单一模型的智能上限,而是把漏洞发现拆解成可编排、可协同、可迭代的工程问题,由多个专项智能体分工协作,形成从发现到验证到利用链构建的完整闭环。

能力闭环上,Mythos面向市场开放,存在能力扩散风险;360的漏挖能力定向服务国家关键领域,防御优先,沙箱强隔离、细粒度权限管控确保攻防行为均在受控空间内进行。

截至目前,360漏洞挖掘智能体体系已累计挖掘近千个漏洞,其中经国家信息安全漏洞库(CNNVD)、国家信息安全漏洞共享平台(CNVD)及相关厂商确认的高危漏洞超过50项,多项属于全球首次公开发现。

覆盖领域包括Windows操作系统、Office办公软件、安卓、物联网设备、OA系统、国产操作系统等核心领域,影响范围遍及全球。

但这还不够,360智能体已将能力延伸至AI原生基础设施领域。前不久,360还率先发现OpenClaw高危漏洞,并获其创始人Peter官方回信确认。

说明其视野已经超越了「适配现有系统」,具备面向下一代基础设施的漏洞发现能力——这也是Mythos当前尚未触及的领域。

抢夺漏洞主导权,御敌于国门之外